Beyond the Click Rate: Warum Grundlagen wichtiger sind als Phishing-Simulationen

Hinzugefügt am 24.01.2026

Warum es langfristig nicht sinnvoll ist, sich auf Phishing-Klickraten zu konzentrieren. Warum grundlegendes IT-Sicherheitstraining und das Verständnis, wie das Internet funktioniert, der Schlüssel zur langfristigen Unternehmenssicherheit sind und Sie Ihrem Team die Zeit geben sollten, tatsächlich zu lernen und nicht nur Meister im "Abhaken" zu sein.

Die Metrikfalle: Schulung vs. Testen

In vielen Unternehmensumgebungen ist "Sicherheitsbewusstsein" gleichbedeutend mit "Phishing-Simulationen" geworden. Manager starren auf Dashboards und sind besessen von Klickraten. Während diese Metriken einen Schnappschuss der Verwundbarkeit bieten, spiegeln sie kein tatsächliches Wissen wider. Wir schulen Mitarbeiter darin, eine bestimmte E-Mail zu erkennen, aber wir bringen ihnen nicht bei, wie man denkt oder technische Grundlagen und Basiswissen.

Wenn wir eine widerstandsfähige "menschliche Firewall" wollen, müssen wir uns von gedankenlosem Mikrolernen entfernen und hin zu einem grundlegenden Verständnis bewegen. Um das Unternehmen wirklich zu sichern, müssen wir den Mitarbeitern die Zeit geben, das Warum hinter dem Was zu verstehen.

Back to Basics: Wie das Internet tatsächlich funktioniert

Die meisten Mitarbeiter nutzen das Internet jeden Tag, ohne seine Architektur oder grundlegende technische Begriffe wirklich zu verstehen. Diese Unwissenheit ist genau das, was Angreifer ausnutzen. Im Kern ist das Internet ein Open-Source- und vertrauensbasiertes System. Zum Beispiel:

- Jeder kann alles: Angreifer können Domains kaufen, die wie Ihre aussehen, Ihr HTML/CSS in Sekunden kopieren und eine perfekte Nachbildung Ihrer Anmeldeseite hosten.

- Die Cloud ist kein Zauber: Es ist nur "der Computer von jemand anderem". Das Verständnis des Modells der geteilten Verantwortung ist der erste Schritt zum Schutz von Daten.

- Cyberkriminelle sind Unternehmer: Sie sind nicht immer Genies in Kapuzenpullis; sie sind oft geschäftsorientierte Personen, die einfache, automatisierte Technologien nutzen, um Tausende von Menschen gleichzeitig zu täuschen.

Man muss sich bewusst sein: "Sicherheit ist kein Produkt, das Sie kaufen, sondern ein Prozess, dem Sie folgen." (Geprägt von Sicherheitsexperte Bruce Schneier)

Die Grundlagen und die Logik des Angreifers verstehen

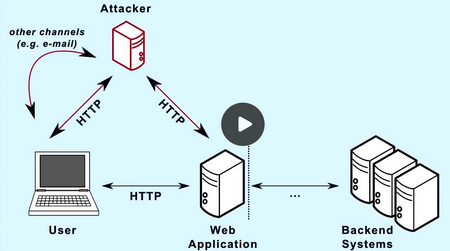

Um einen Betrug zu erkennen, müssen Menschen das grundlegende technische Schema des Internets verstehen. Die meisten Cyberangriffe folgen einem vorhersehbaren Muster und Ziel.

Wenn Mitarbeiter verstehen, dass Angreifer Dringlichkeit, Neugier und Autorität ausnutzen, hören sie auf, nach "verdächtigen E-Mails" zu suchen, und beginnen, "verdächtige psychologische Auslöser" zu identifizieren. Dieser Denkweisenwechsel funktioniert im Büro, beim Kunden vor Ort und im Homeoffice.

Jenseits von Phishing: Die moderne Bedrohungslandschaft

Ein tiefgehendes Training sollte die technischen Feinheiten abdecken, die Microlearning oft überspringt. Nur ein paar Beispiele:

- E-Mail-Sicherheit: Es geht nicht nur um den Namen des Absenders. Es geht um Header, versteckte Links und die "Antwort-an"-Falle.

- HTTPS: Was bedeutet es überhaupt? Was bedeutet es nicht?

- Das Cookie-Rätsel: Sind Cookies schlecht? Oder Malware?

- Die physische Welt "hacken": Vom Entsorgen alter Hardware bis zum Mythos des "besseren Betriebssystems" - jedes Gerät, sei es ein Tablet, Mac, PC oder ein IoT-Drucker, ist ein potenzieller Einstiegspunkt.

- Quishing (QR-Code-Phishing): Eine wachsende Bedrohung. Warum Sie niemals blind einen QR-Code an einem öffentlichen Ort oder in einer unerwarteten E-Mail scannen sollten.

Fazit: In Zeit investieren, Resilienz ernten

Wahre Sicherheitsbewusstsein ist kein 2-minütiges Video, das man beim Kaffeetrinken anschaut. Es geht darum, technische Projektleiter, Entwickler und jeden Mitarbeiter mit dem Wissen auszustatten, wie die digitale Welt funktioniert.

Selbstgesteuertes Online-Training ist ausgezeichnet, aber es muss umfassend sein. Man muss Mitarbeitern Zeit geben, die Grundlagen zu lernen. Wenn sie den Hintergrund verstehen, vermeiden sie nicht nur das Klicken auf einen Link - sie werden ein proaktiver Teil Ihres Sicherheitsteams.

Während allgemeines Training für alle Mitarbeiter essenziell ist, benötigen (technische) Projektmanager und Entwickler zusätzliches, tiefgehendes Training. Manager müssen verstehen, was sie in Bezug auf ihre Verantwortung bei der Projektumsetzung und -verwaltung im Hinblick auf die Anforderungen der Informationssicherheit mitbringen müssen. CEO und mittleres Management müssen die Führung bei der Etablierung und Modellierung der Sicherheitskultur übernehmen. Bei der Softwareentwicklung ist es neben einem Sicherheitsprozess (initiiert durch das technische Management) essenziell, dass die grundlegenden Prinzipien korrekt erlernt und angewendet werden.

Während technische Regeln (wie die Verwendung eines Passwort-Managers) wichtig sind, sind praktische Verhaltensrichtlinien der eigentliche Schutz. Langfristiges Lernen bedeutet, diese Gewohnheiten zu verinnerlichen. Dann kann zusätzliches, wiederholtes Mikrolernen ein großartiges Werkzeug sein!

HissenIT SCORM-basiertes Informationssicherheitstraining für alle Mitarbeiter (kein Abo)

HissenIT - mit über 20 Jahren Erfahrung in IT-Sicherheit und Awareness-Training (vor Ort und online) - bietet SCORM-basiertes Informationssicherheitstraining für Mitarbeiter an. Möchten Sie ein grundlegendes Sicherheitscurriculum in Ihrem LMS implementieren? Ob Sie SAP SuccessFactors, Moodle Workplace oder Cornerstone verwenden, wir können Ihnen helfen, SCORM-konforme Inhalte bereitzustellen, die tatsächlich haften bleiben.

- Allgemeine Mitarbeiter: Sicherheitsbewusstsein und Wissen für alle

- Manager und Projektmanager: Wie man Sicherheitsprozesse innerhalb von Projekten und Unternehmen im Allgemeinen einrichtet

- Webentwickler: Sicheres Programmieren von Web- und Cloud-Anwendungen

HissenIT ist ein reiner Inhalteanbieter, was bedeutet - selbst für große Unternehmen - besteht kein Anbieterrisiko. Die Inhalte sind unabhängig (offline) und laufen in jedem LMS. Darüber hinaus glauben wir nicht an abonnementbasierte Lizenzen. Wir glauben an Partnerschaft basierend auf Ergebnissen - wir bieten Material, das Sie möchten. Daher sind alle unsere Kurspakete einmalige lebenslange Lizenzen.

Wir arbeiten mit Ihnen - wenn gewünscht - auch an Customization vorhandener Inhalte. Zum Beispiel neue Kapitel wie fertige Erklärvideos zur Nutzung Ihrer internen Login-Lösungen oder anderer Prozesse.

Einige Kurse - wie für Manager und Entwickler - beinhalten zusätzliches Lernmaterial wie eBooks, das automatisch in der entsprechenden Lizenz enthalten ist. Dies bietet eine zusätzliche und einfache Möglichkeit, Lerninhalte später nachzuschlagen.